NetApp hat am 24. März eine Sicherheitslücke in ihrer Backuplösung SnapCenter bekanntgegeben:

CVE-2025-26512 Privilege Escalation Vulnerability in SnapCenter

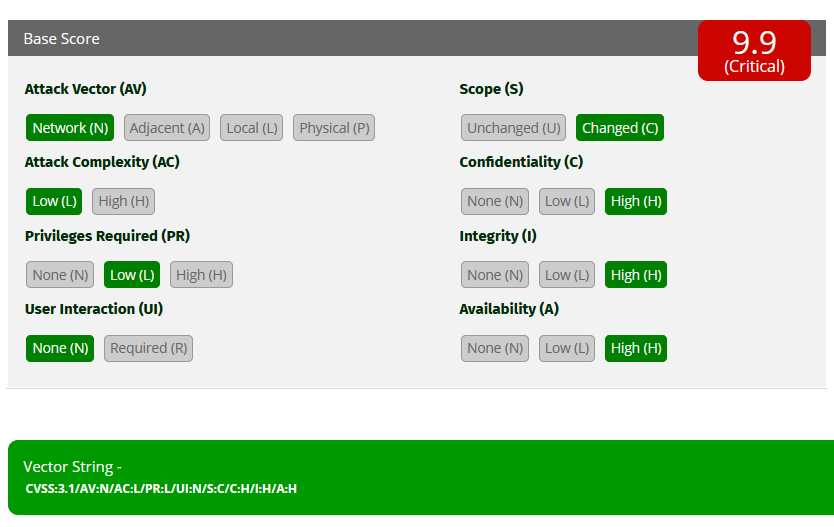

Mit einem CVSS-Score von 9.9 ist die Lücke als sehr kritisch einzuordnen und ein Update ist dringend empfohlen.

Ein authentifizierter User in SnapCenter kann sich damit Admin-Rechte auf allen Hosts verschaffen, auf welchen SnapCenter Plugins installiert sind. Je nachdem welche Applikationen also mit dem SnapCenter Server gesichert werden, kann das also Microsoft SQL, Exchange, etc. betreffen.

Laut NetApp lässt sich die Lücke nicht explizit auf bestimmte Plugins einschränken (wenn z.B. nur das Plugin for Oracle installiert wäre), sondern gilt für allgemein für alle Plugins.

Betroffen sind alle aktuell supporteten SnapCenter Versionen, also 4.9, 5.0, 6.x.

Gefixt ist die Sicherheitslücke in folgenden Versionen:

- 6.0.1P1

- 6.1P1

Die neue Version können Sie hier wie gewohnt auf der NetApp-Supportseite herunterladen:

https://mysupport.netapp.com/site/products/all/details/snapcenter/downloads-tab

Wir empfehlen Ihnen aktuell auf 6.1P1 upzudaten, da 6.0.1P1 noch ein paar bekannte Bugs beinhaltet.

Informationen zu den supporteten Upgrade Paths und dem Vorgehen beim Update finden Sie hier:

https://docs.netapp.com/us-en/snapcenter/upgrade/upgrade_workflow.html

Natürlich können Sie sich jederzeit bei Ihrem technischen AU-Ansprechpartner melden, wenn Sie Unterstützung beim Update wünschen.

Hinweis:

Wenn nur das SnapCenter Plug-in for VMware vSphere verwendet wird um VMs im vCenter zu sichern (und Sie dabei keinen separaten SnapCenter Server deployed haben) ist kein Update notwendig.

Quelle: https://security.netapp.com/advisory/ntap-20250324-0001/